1. 일단 구매한다

메인 홈 - SHOP - (인증서 종류 ; 우리는 와일드로 해야해서 Comodo Wildcard SSL 선택) - 카드 입력하고 구매하면 된다

2. csr 파일 생성

일단 csr 파일을 만들어야 한다

04) SSL 연동

[TOC] # COMODO PositiveSSL ssls.com에서 PositiveSSL 3년 인증서를 14.97 달러에 판매 중이다. 국내 사이트에서 구매할 경우 93,5…

wikidocs.net

위 사이트에 들어가보면

openssl req -new -newkey rsa:2048 -nodes -keyout example_com.key -out example_com.csr

명령어가 나와있고 밑에 예시가 있는데,

여기 예시에서 와일드 카드의 경우는 Common Name 을 *.도메인 으로 입력해야 한다.

내가 ssl 적용하려는 도메인이 example.com 이면 *.example.com 으로 입력

그리고 key 파일을 가지고 만들도록 되어있는데 (위 명령어에서 example_com.key) 이 파일을 잘 보관해서 나중에

nginx 설정파일에서 프라이빗 키로 지정해줘야 한다

csr 파일을 만들면 그걸 가지고 ssl 인증서 발급을 요청한다

3. ssl 인증서 발급 요청

갱신 아니고 신규는 new로 발급하면 된다.

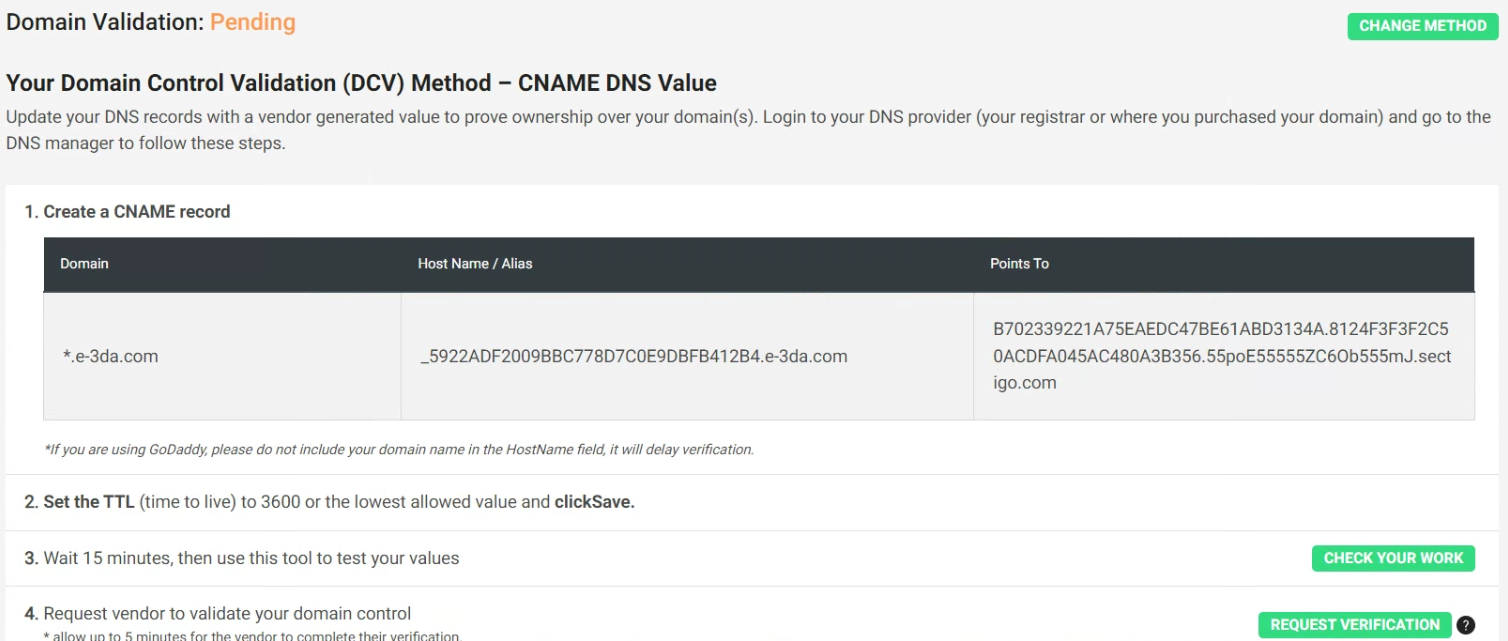

인증 방식은 cname dns 인증으로 해줬다.

정보를 쭉쭉 입력하고 폰 인증 해주고 다음단계로 가면,

이렇게 인증 대기상태로 인증하라는 화면이 나온다.

여기서

hostname/alias = 레코드명

Points To = 값

으로 생각하면 된다.

AWS Route53의 신규 레코드를 생성해준다. 레코드 생성 클릭

레코드명 입력할 때 뒤에 ~~~~~.e-3da.com이 중복해서 들어가지않게 주의해야한다.

hostname/alias 에서 끝부분.e-3da.com을 떼고 입력해주면 된다.

유형은 cname으로 변경, TTL 3600으로 생성.

여기서 15분정도 기다린 뒤

다시 commodo 로 웹으로 가서 request verification 을 눌러 인증을 해준다.

시간 지나서 발급이 되면 압축파일 형태로 인증서를 주는데,

이걸 받아서 ssl-bundle.crt 를 만들어줘야 한다.

이렇게 만들어주면 되는데 윈도우에서 이대로 하니 잘 안되길래

Get-Content -Path .\STAR_e-3da_com.txt, .\"CA Bundle.txt" | Set-Content -Path .\ssl-bundle.crt

이걸로 번들을 만들어줬다.

이 번들파일과 , csr 생성시 사용했던 .key 파일을 가지고

nginx 설정블록에 해당 인증서가 있는 경로를 추가해주면 된다.

$sudo vi nginx.conf

i => insert 모드 진입 , 파일 수정 가능, 수정 끝나면 esc => :wq! 입력후 엔터

nginx 파일 내용

...

server {

listen 443 ssl;

listen [::]:443;

server_name http://www.e-3da.com e-3da.com;

ssl_certificate /경로/ssl/번들파일;

ssl_certificate_key /경로/ssl/csr만든.key파일;

}

...

ssl_certificate

ssl_certificate_key

저렇게가 한 쌍이다.

그다음 변경사항 적용 (리로드 적용)

sudo systemctl reload nginx

주말에 갑작스럽게 부장님 호출이라 + 부장님이 너무 급박해보이셔서 당황해서 오래 걸린거같다.

생각해보면 간단한데, 무료 인증서 적용해보려고 시도하느라 더 뒤죽박죽이었다.

인증서 적용을 여러번 정리 했었는데 , 할때마다 까먹은 상태인걸 보면 내가 너무 멍청한가 싶다

어쩔수 없다 그냥 계속 하다보면 언젠가 뚝딱 하는 날이 오겠지ㅡ,ㅡ,,,